IT структура и технологии

Статьи раздела

Технология безопасности DMZ

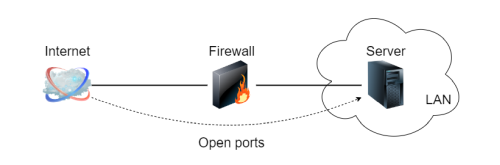

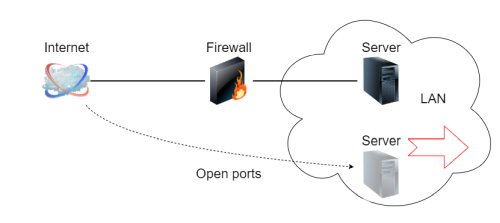

В работе каждой компании возникает необходимость предоставление доступа к внутренним ресурсам сети. Это может быть сервер рабочих столов, сервер хранения документов или рабочая станция. Задача - пропустить к этим ресурсам только тех, кто имеет на это право. Для этого на фаерволе открываются сетевые порты.

Но открытые порты фаервола позволяют начать авторизацию на сервере любому посетителю, в том числе и злоумышленнику. Значит, при успешном подборе пароля этот сервер будет скомпрометирован. Минимальным ущербом будет удаление всех данных вскрытого аккаунта. В случае же целенаправленной атаки подобранный логин и пароль будет использованы для попыток доступа ко всем остальным внутренним ресурсам сети.

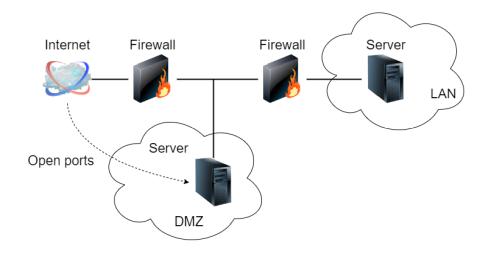

Чтобы предотвратить такое развитие событий организуют еще одну малую частную сеть, отдельную от основной локальной сети и от интернета. В этой сети располагают серверы, на которых организованы сервисы для внешнего использования. Такую сеть называют DMZ, demilitarized zone - демилитаризованной зоной или экранированной подсетью.

Ее особенностью является запрет прямых подключений ко внутренней сети компании. Таким образом, даже с подобранным паролем, развить дальнейшую атаку на внутреннюю сеть компании не получится.

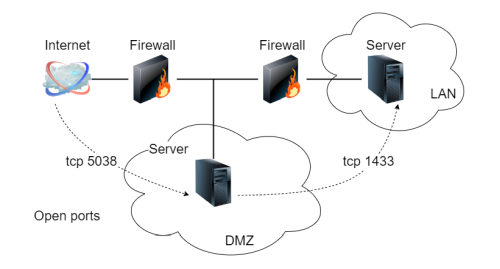

Проиллюстрируем пример решения задачи расположения стороннего сервера на площадке заказчика.

Задача: Используя услуги агрегатора лидов, вносить заявки клиентов напрямую в базу данных информационной системы.

Условия: Агрегатор предоставляет такой сервис, размещая сервер сбора лидов во внутренней сети заказчика. Этот сервер, пересылает данные лидов от агрегатора в информационную систему заказчика.

Возражения: Нельзя допускать установку сервера агрегатора во внутреннюю сеть по соображениям безопасности.

Решение: Вынести сервер сбора лидов в DMZ, ограничить входящие и исходящие подключения.

Результат: В случае компрометации сервера сбора лидов внутренняя сеть окажется в безопасности. Предполагаемый ущерб в худшем случае - искажение данных в информационной системе.

Рекомендации: Ввести дополнительную проверку данных вносимых агрегатором.